En la anterior entrada (El mundo de los replicantes (Parte I)) vimos las características de Nessus Pro y ahora vamos a ver esta herramienta de una manera más práctica.

Entonces como puedo usar Nessus?

Aquí os mostrare como y para que uso yo Nessus. Eso no quiere decir que no existan otro tipo de capacidades o usos de esta increíble herramienta.

Paso 1. Elije: Wax dentro, Wax fuera (es una frase de la película Desde Paris con amor)

Si, debes de elegir si quieres hacer un escaneo desde el punto de vista de un atacante externo o desde el punto de vista de un “insider” (muy interesante). Además, lo ideal es hacer ambos si vas a “sufrir” un auditoria o pentest de seguridad por una empresa externa.

Aquí os mostrare como y para que uso yo Nessus. Eso no quiere decir que no existan otro tipo de capacidades o usos de esta increíble herramienta.

Paso 2. Crear tu propio escaneo o usar una plantilla

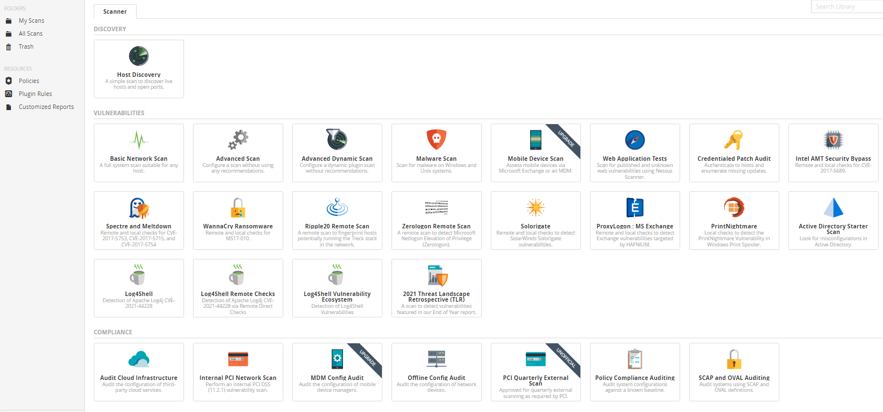

Cuando quiero crear un nuevo escaneo de vulnerabilidades, voy a My Scans >> New Scan >> Advanced Scan. Sin embargo, en ocasiones, prefiero usar una plantilla que me ofrece Tenable como la tan famosa “Log4Shell Vulnerability Ecosystem”.

En este ultimo caso (Log4Shell) es una plantilla con todos los plugins necesarios asociados para buscar esa vulnerabilidad. De hecho, no tienes que preocuparos por añadir los nuevos plugins relacionados con Log4j sino que se van incluyendo automáticamente a esta plantilla cuando actualizáis Nessus.

Por cierto, alguno os podéis preguntar que es eso de “Plugin”. Un plugin es una archivo con código escrito en lenguaje propietario de Nessus (NASL) donde se encuentra información para detectar la vulnerabilidad correspondiente, acciones de remedio y un algoritmo que detecta esa vulnerabilidad concreta.

Paso 3. Configura tu escaneo

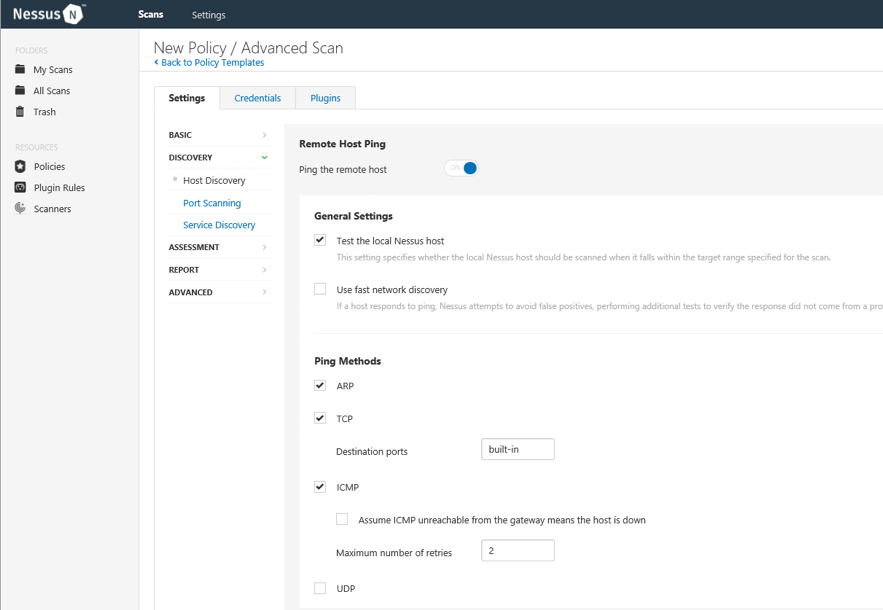

El “Advanced Scan” debe ser configurado conforme a tus necesidades. Para ello disponemos de tres pestañas con varias opciones dentro de cada una de ellas.

- Pestaña “Settings”(mas info en https://docs.tenable.com/nessus/Content/TemplateSettings.htm) en ellas se encuentran varias opciones para “ajustar” tu escaneo con la intención de hacerlo mas adecuado a tu entorno (tu red ICT). Las opciones aquí son infinitas, y no se pueden explicar todas, pero yo me detendría en dos de ellas principalmente (existen muchas opciones para ajustar tu escaneo al objetivo que buscas) como son dentro de “Assessments”:

- Web Applications — > Opción muy interesante para comprobar vuestra aplicaciones web a través de Nessus. Ten en cuenta que esto añade parámetros de búsqueda para un servicio web a todos los plugins activos.

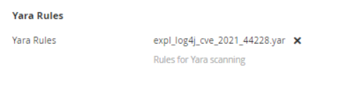

- Malware — > Donde yo incluyo reglas Yara, pero que además se pueden incluir listas de específicos hashes o de IPs. Bueno y que es eso de las reglas Yara? Pues son reglas (vaya descubrimiento!!!) que ayudan a los motores de búsqueda a encontrar específicos patrones relacionados, en este caso, con vulnerabilidades. Las reglas Yara las podéis crear vosotros o utilizar las que muchos profesionales de ciberseguridad proporcionan gratuitamente (normalmente en github). Un par de ejemplos son las que crea Fireeye o Florian Roth (muy activo en este campo). En la imagen siguiente veis que yo he cargado una de Florian de Log4j donde dice en su descripción: “Detects IOCs found in Log4Shell incidents that indicate exploitation attempts of CVE-2021-44228”. Interesante, eh?

- Pestaña “Credentials”: Aquí deberíamos de considerar que los resultados que vayamos a obtener van a depender mucho de si hacemos el escaneo con credenciales o sin ellas. Si es posible, yo recomiendo hacerlos con credenciales, ya que los resultados son mas óptimos desde el punto de vista de “Blue Team”. Sin embargo, usando Nessus como herramienta de descubrimiento de vulnerabilidades como “Red Team” , obviamente, lo usaremos sin dichas credenciales. Existen tres tipos de credenciales:

- SNMPv3 — > Para aquellos sistemas que usen esta versión de SNMP y que queramos escanear con las credenciales correspondientes.

- SSH — > En general, usado para acceso a dispositivos Linux (al menos en el entorno de red que yo protejo). Esta opción nos permite varias posibilidades, como usar un usuario root (no es muy conveniente habilitar un login SSH como root, pero vosotros mismos….) o como usuario normal y, luego, elevando privilegios (si, ya sabéis, lo de “sudo”).

- Windows — > Normalmente o basada autenticación a través de otros servicios (Kerberos o NTLM –no muy recomendado-) o a través de un password para un dominio especifico.

De nuevo remarcar que las credenciales deben de permitirnos ejercer acciones de super-usuario (tipo sudo o administrador) sino, le escaneo será limitado por los permisos de ese usuario.

- Pestaña “Compliance”: Usada por si debemos ajustar nuestro escaneos a “cumplimientos” con determinados estándares como pueden ser de Windows, Cisco y otros fabricantes (también las hay para servicios on cloud como AWS o Azure). Si esto os parece un poco confuso os pongo un ejemplo. Una compliance de Windows podría ser que la longitud mínima de un password sea de (por ejemplo) 8 caracteres. Todas estas compliances las podes “ajustar” a vuestras necesidades.

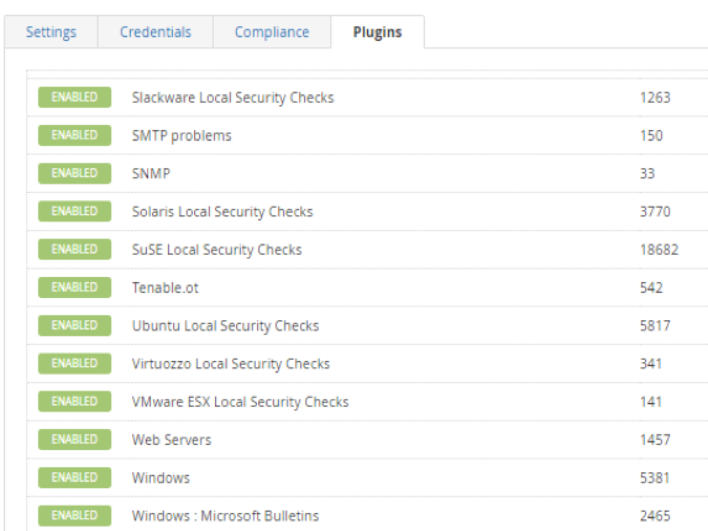

- Pestaña “Plugins”: Aquí es donde viene “la madre del cordero”. En “Advanced Scans” tenéis todas las familias de plugins activadas por defecto (unas 60 actualmente) y dentro de cada familia pueden existir mas de 18000 plugins. Una locura, verdad? Pues eso, tenedlo en cuenta que si todo vuestro entorno es Windows o Linux, lo ideal es deshabilitar aquellas familias o plugins que no necesitéis para que el escaneo no se eternice.

Paso 4. Lanza tu escaneo

Existen básicamente dos formas de manera puntual o periódica (repetitiva, muy interesante).

Con respecto a la manera periódica, deciros que un uso muy útil de Nessus es buscar IoCs (Indicadores de Compromiso) con reglas Yara de manera periódica hasta que tengáis todos vuestros equipos parcheados ante una vulnerabilidad incipiente (tened en cuenta que alguno productos tardan en sacar sus “parches” de seguridad semanas). Para hacer esto vais a Settings >> Basic >> Schedule.

Paso 5. Espera y crea tu informe

Finalmente, podemos ver los resultado directamente en Nessus (se quedan guardados clicando en el propio escaneo) y, además, crear un informe (Report) en múltiples formatos (csv, pdf o html) en el que podemos ver todos los detalles o solo los mas relevantes y (muy importante) ver las recomendaciones de como resolver nuestras vulnerabilidades.

Paso 6. Verifica las vulnerabilidades y a currar!!!!

El ultimo paso es verificar las vulnerabilidades descubiertas. Un ejemplo de “falso positivo” es que nos descubra una librería de Log4j vulnerable pero que no este realmente activa (por ejemplo sea un archivo de backup). Otro ejemplo son parches de un sistema operativo no aplicado (como Windows) pero que Microsoft (en este caso) ha visto que genera problemas de estabilidad si se aplican y, saca otro sin “avisar” que ese parche ya no es necesario para subsanar las vulnerabilidades, sino que el nuevo es suficiente (eso también puede pasar y ha pasado).

Cuando verifiques las vulnerabilidades, ya solo te queda currar y solventar todos tus posible «agujeros de seguridad”.

Espero que os haya gustado este paseo por el “Mundo de los replicantes”.

geropa!!!!

Deja una respuesta